Các chuyên gia bảo mật đã tiết lộ một chiến dịch hack iPhone đáng kinh ngạc kéo dài 4 năm nhắm vào công ty bảo mật Kaspersky của Nga, công ty được coi là “vụ khai thác tinh vi nhất từ trước đến nay”.

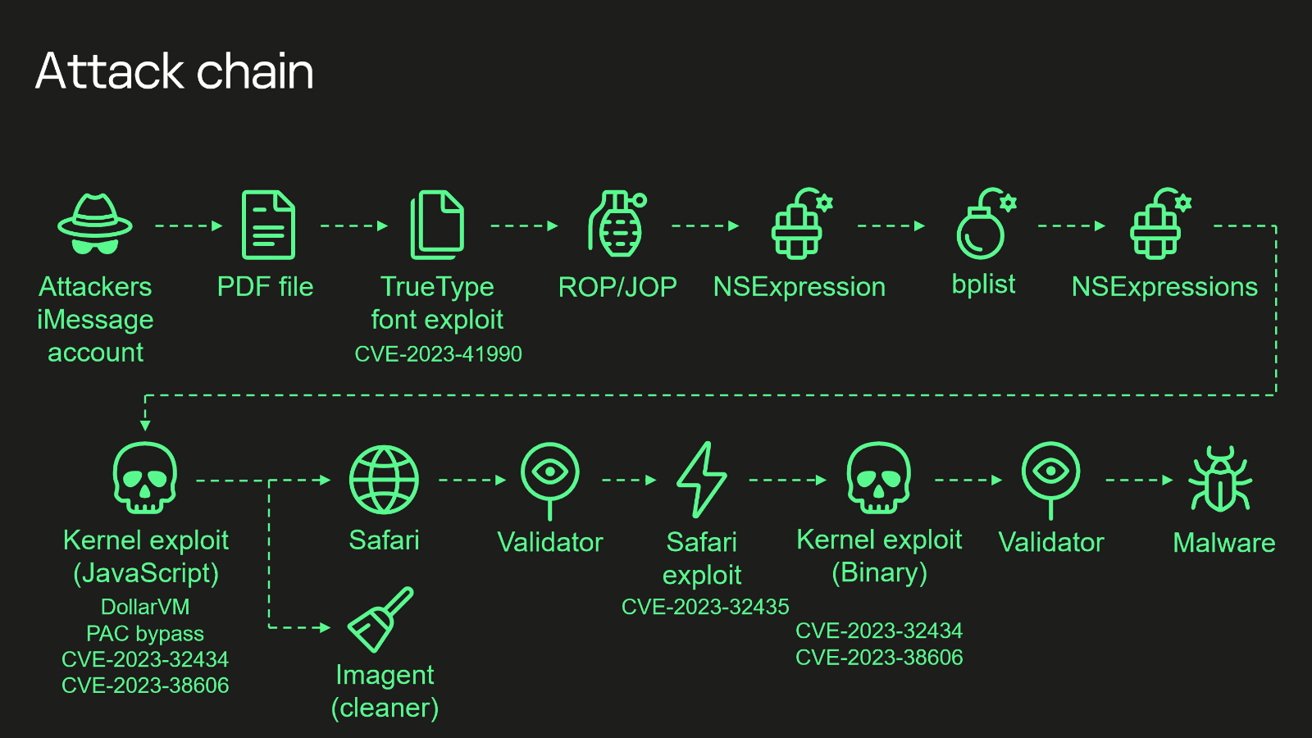

Cuộc tấn công của Operation Triangulation liên quan đến một loạt hoạt động khai thác phức tạp, bao gồm cả cuộc tấn công iMessage không cần nhấp chuột , nhắm mục tiêu vào iOS cho đến phiên bản 16.2. Cuộc tấn công bắt đầu bằng một tệp đính kèm iMessage độc hại khai thác hướng dẫn phông chữ TrueType không có giấy tờ, dẫn đến việc thực thi mã từ xa.

Theo nhà nghiên cứu Boris Larin của Kaspersky, chuỗi khai thác này kết hợp nhiều kỹ thuật như lập trình hướng quay lại/nhảy, mã hóa JavaScript và thao túng JavaScriptCore và bộ nhớ kernel.

Khai thác các thanh ghi phần cứng ẩn

Một phần quan trọng của cuộc tấn công là sử dụng các điều khiển phần cứng đặc biệt (thanh ghi MMIO) để vượt qua lớp bảo mật Bảo vệ Trang của Apple. Nó được thực hiện thông qua các điểm yếu cụ thể, được theo dõi là CVE-2023-41990 , CVE-2023-32434 và CVE-2023-38606 trong cơ sở dữ liệu về các lỗ hổng bảo mật.

Bằng cách khai thác những lỗ hổng này, kẻ tấn công có thể truy cập vào tất cả bộ nhớ của iPhone và giành quyền kiểm soát hoàn toàn để thực hiện các hành động tiếp theo như gửi bản ghi âm từ micrô, hình ảnh, thông tin vị trí và dữ liệu bí mật khác đến máy chủ của chúng.

Một trong những điểm yếu này, CVE-2023-38606, đặc biệt phức tạp, cho phép kẻ tấn công vượt qua lớp bảo mật bổ sung trên các iPhone mới hơn. Điều đó được thực hiện bằng cách gửi dữ liệu đến một số phần nhất định của bộ nhớ iPhone bằng cách sử dụng một số phần ẩn trong chip của Apple, có lẽ dùng để kiểm tra và khắc phục sự cố.

Các nhà nghiên cứu đã tìm thấy những phần ẩn này được kết nối với bộ xử lý đồ họa của iPhone. Khi họ cố gắng truy cập chúng, bộ xử lý đồ họa bị hỏng, điều này cho thấy họ là một phần của cuộc tấn công.

Một điều khiển cụ thể, được đánh số 0x206040000, rất quan trọng vì nó được sử dụng khi bắt đầu và kết thúc cuộc tấn công. Điều đó cho thấy nó được sử dụng để bật hoặc tắt một tính năng phần cứng độc đáo hoặc để quản lý các cảnh báo trong cuộc tấn công.

Apple đã khắc phục sự cố bảo mật bằng cách cập nhật bản đồ bên trong của thiết bị (được gọi là cây thiết bị) để nhận biết và kiểm soát quyền truy cập vào các vùng bộ nhớ cụ thể, cụ thể là các phạm vi 0x206000000-0x206050000 và 0x206110000-0x206400000 đang bị lạm dụng trong cuộc tấn công.

Hệ thống của thiết bị (XNU) sử dụng bản đồ này để quyết định xem nó có cho phép truy cập vào một số phần nhất định trong bộ nhớ của thiết bị hay không. Mỗi khu vực trên bản đồ đều được dán nhãn rõ ràng để hiển thị loại bộ nhớ đó và mục đích sử dụng.

Có thể giữ an toàn khỏi Tam giác?

Apple đã vá tổ hợp các khai thác được sử dụng ở đây.

Mặc dù không thể giữ an toàn trước cuộc tấn công zero-day nhưng người dùng iPhone vẫn có thể thực hiện một số bước để giảm thiểu thiệt hại. Tuy nhiên, trong trường hợp này, nó là một loại đạn có chủ đích, nhắm trực tiếp vào nhân viên của Kaspersky.

Thường xuyên cập nhật iOS lên phiên bản mới nhất là rất quan trọng vì nó bao gồm các bản sửa lỗi cho các lỗ hổng bảo mật đã biết. Người dùng nên thận trọng với các tin nhắn, đặc biệt là từ các nguồn không xác định, tránh nhấp vào các liên kết đáng ngờ hoặc tải xuống tệp đính kèm.

Việc sử dụng mật khẩu mạnh, duy nhất và bật xác thực hai yếu tố cho ID Apple sẽ bổ sung thêm một lớp bảo mật khác. Tiếp theo, sao lưu dữ liệu iPhone thường xuyên có thể giảm thiểu thiệt hại trong trường hợp bị tấn công.

Cuối cùng, Apple đã thêm một tính năng gọi là “Chế độ khóa” cho iPhone, Mac và iPad trong iOS 16, macOS Ventura và iPadOS 16 . Đó là một tính năng bảo mật được thiết kế chủ yếu dành cho những cá nhân cấp cao, những người có thể trở thành mục tiêu của các cuộc tấn công mạng tinh vi.

Tính năng này không dành cho sử dụng hàng ngày do tính chất hạn chế cao, hạn chế đáng kể chức năng của thiết bị.

Tác giả: Chaeng Dun Mpick

Tham khảo từ: MpickStudio