Nếu bạn đang theo dõi các hoạt động của chính phủ Hoa Kỳ, có lẽ bạn đã nghe nói về ứng dụng TeleMessage. Và có lẽ bạn cũng đã biết về các tiêu chuẩn và thực hành bảo mật cực kỳ kém của nó.

Vài tuần trước, trong một cuộc họp nội các, một bức ảnh đã chụp được cựu cố vấn an ninh quốc gia Mike Waltz đang bí mật sử dụng một ứng dụng nhắn tin trên điện thoại của mình. Trông nó giống như Signal (phổ biến vì được cho là bảo mật), nhưng thực ra đó là một phiên bản sửa đổi của nó, gọi là TM SGNL, do một công ty tên là TeleMessage tạo ra. Không giống như Signal, TM SGNL lưu trữ các bản sao của tất cả các tin nhắn, loại bỏ các biện pháp bảo vệ quyền riêng tư thông thường. Điều này không hề tốt!

Một cuộc tấn công mạng gần đây vào TeleMessage đã tiết lộ một vụ vi phạm dữ liệu lớn. Theo Reuters, dữ liệu bị rò rỉ cho thấy hơn 60 người dùng chính phủ Hoa Kỳ đã bị ảnh hưởng, bao gồm nhân viên FEMA, nhân viên ngoại giao, nhân viên hải quan, thành viên Mật vụ và ít nhất một quan chức Nhà Trắng. Mặc dù hầu hết các tin nhắn bị chặn dường như là rời rạc và không quá nhạy cảm, nhưng một số liên quan đến chi tiết đi lại của các quan chức cấp cao. Riêng dữ liệu bị rò rỉ này đã có thể gây ra rủi ro phản gián nghiêm trọng. TeleMessage, thuộc sở hữu của Smarsh có trụ sở tại Oregon, đã ngừng hoạt động từ ngày 5 tháng 5 trong bối cảnh các cuộc điều tra đang diễn ra.

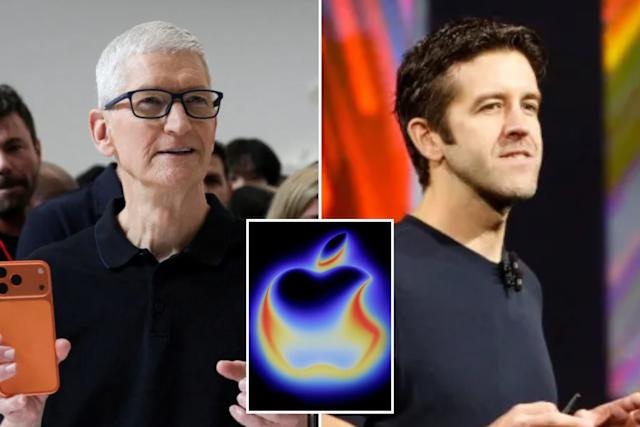

Nhà Trắng đã thừa nhận vụ việc, trong khi các cơ quan như Mật vụ và FEMA xác nhận các cuộc kiểm tra nhưng chỉ cung cấp thông tin chi tiết hạn chế. Vụ việc này làm tăng thêm sự giám sát xung quanh Waltz, người trước đây đã gây tranh cãi về một sự cố ứng dụng điện thoại gần đây khác.

Nguồn ảnh: PhoneArena

Ngay sau khi bức ảnh của Waltz được công bố, một hacker đã tiết lộ rằng họ đã xâm nhập vào hệ thống của TeleMessage trong vòng chưa đầy 20 phút. Wired kể lại toàn bộ câu chuyện hấp dẫn. Vụ vi phạm đáng ngạc nhiên là dễ dàng do bảo vệ mật khẩu yếu và công nghệ lỗi thời. Một lỗ hổng lớn liên quan đến một tính năng gọi là “heap dump” – một bản ghi nhanh của bộ nhớ hệ thống – được để mở cho bất kỳ ai trực tuyến. Bằng cách tải xuống và tìm kiếm các tệp bộ nhớ này, hacker đã truy cập tên người dùng, mật khẩu và tin nhắn văn bản thuần túy từ người dùng, bao gồm nhân viên của Hải quan và Biên phòng Hoa Kỳ và nhân viên của các công ty lớn như Coinbase.

Điều tra thêm cho thấy các tin nhắn của TM SGNL không được mã hóa hoàn toàn như quảng cáo. Thay vào đó, chúng đi qua một máy chủ lưu trữ nơi chúng được lưu trữ không được bảo vệ. Các chuyên gia cảnh báo rằng việc để lộ các tệp heap dump, đặc biệt là trong các hệ thống hướng ra công chúng, là một cấu hình sai nghiêm trọng có thể cung cấp cho hacker quyền truy cập vào dữ liệu nhạy cảm. Mặc dù có những lỗ hổng bảo mật này, TM SGNL vẫn đang được sử dụng ở các cấp cao của chính phủ, làm dấy lên lo ngại về cách các công cụ liên lạc an toàn được lựa chọn và quản lý.

Vâng, tôi cũng đang tự hỏi.

- Rò rỉ giá bán của Samsung Galaxy Book4 Edge

- FCC vừa làm rò rỉ các mẫu MacBook Pro và iPad Pro tiếp theo của Apple

- Google có thể phải bán bớt một số mảng kinh doanh sau phán quyết quan trọng của thẩm phán

- Ứng dụng Samsung Health ngừng hỗ trợ các điện thoại cũ

- Samsung Galaxy M44 ra mắt quốc tế tại Hàn Quốc